El auge del Internet de las Cosas amenaza la ciberseguridad colectiva y confunde al ciudadano, preocupado por su privacidad individual

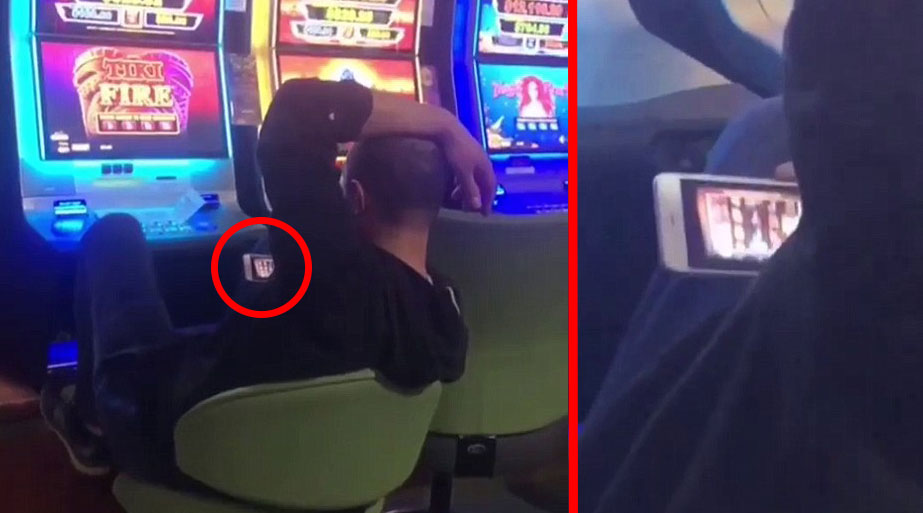

Realidad y ficción se tocan en las preocupaciones de los ciudadanos por su privacidad online. En 2018 ha vuelto el timo de la webcam, con el que unos piratas informáticos intentaron extorsionar a varios lectores de la revista The Register: un mensaje de correo anónimo les pedía varios miles de dólares (en bitcoins) por mantener en secreto un vídeo que supuestamente les habían grabado desde su propia cámara web mientras disfrutaban de material pornográfico en su ordenador. Como presunta prueba de la intrusión los timadores le presentaron a cada usuario una contraseña suya real, la que usaban para acceder a un foro que sí habían hackeado.

Alertados por una víctima escéptica, los expertos en seguridad de la publicación británica recomendaron a todos sus lectores ignorar este tipo de correos electrónicos: “No entres en pánico, no pagues. Es muy improbable que exista ese vídeo. Cambia tu contraseña y plantéate a partir de ahora usar autenticación de doble factor y un gestor de contraseñas, para mantener seguras tus cuentas”. El incidente mostraba a internautas acostumbrados a usar contraseñas débiles, y al mismo tiempo preocupados por un asalto a su privacidad similar al que sufría el protagonista de un capítulo de la serie de ciencia-ficción Black Mirror, en su tercera temporada.

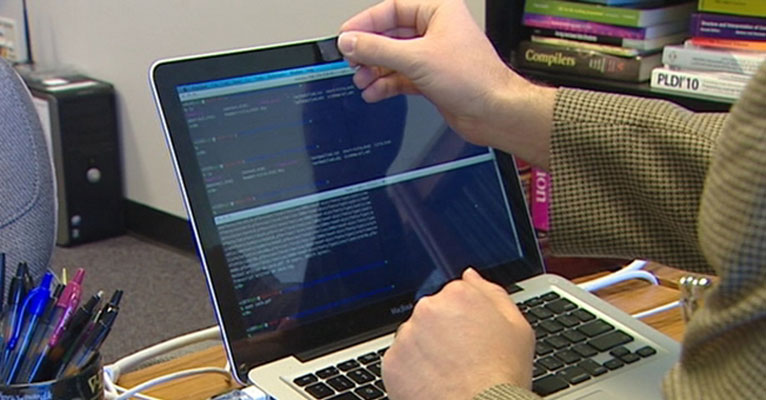

Lo cierto es que técnicamente es posible. También durante el pasado verano, investigadores de la empresa de seguridad informática ESET divulgaron el descubrimiento de InvisiMole, un nuevo y potente malware que está en circulación desde 2013 y precisamente hace eso: se camufla como un archivo del sistema Windows y, entre otras cosas, toma el control de la cámara web y del micrófono del usuario, para observar sus actividades y para recopilar información personal y documentos. Zuzana Hromcová, analista en ESET, explica que este programa había permanecido bajo el radar de los antivirus porque “utiliza varias técnicas para evitar su detección y porque solo ha sido usado contra un pequeño número de víctimas muy escogidas, en Rusia y Ucrania”.

Lo cierto es que técnicamente es posible. También durante el pasado verano, investigadores de la empresa de seguridad informática ESET divulgaron el descubrimiento de InvisiMole, un nuevo y potente malware que está en circulación desde 2013 y precisamente hace eso: se camufla como un archivo del sistema Windows y, entre otras cosas, toma el control de la cámara web y del micrófono del usuario, para observar sus actividades y para recopilar información personal y documentos. Zuzana Hromcová, analista en ESET, explica que este programa había permanecido bajo el radar de los antivirus porque “utiliza varias técnicas para evitar su detección y porque solo ha sido usado contra un pequeño número de víctimas muy escogidas, en Rusia y Ucrania”.

InvisiMole es una herramienta de ciberespionaje como las que lleva años usando el FBI, según reconoció Marcus Thomas, antiguo director adjunto de la División de Operaciones Tecnológicas de la agencia federal estadounidense. También en 2013 un estudio de la Universidad Johns Hopkins demostró que es posible infectar un ordenador y grabar con su webcam sin que se encienda la luz que alerta al usuario, y los investigadores detallaron en su artículo cómo hacerlo en una variedad de ordenadores de Apple.

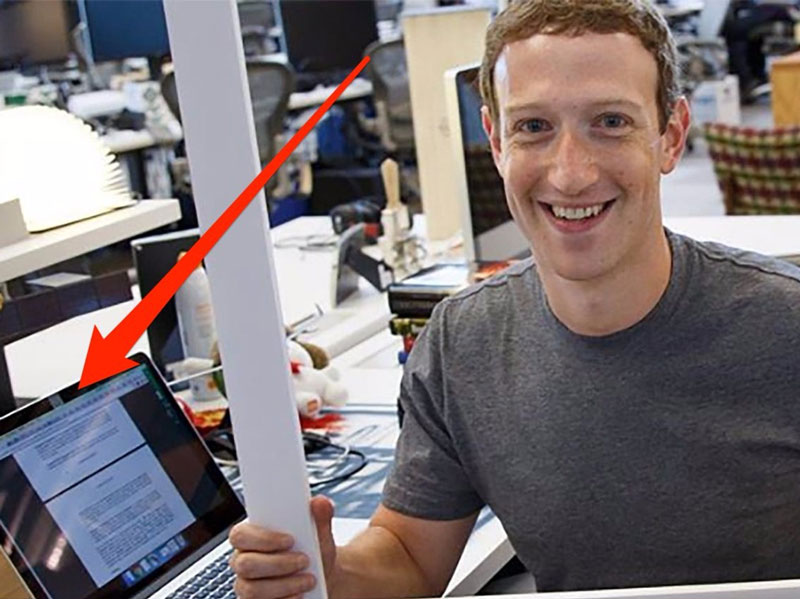

Si lo hace Mark Zuckerberg…

Ser espiado con la propia webcam es una posibilidad que va más allá de timos online y de series de televisión, y del murmullo global que generó la foto en la que se ve al mismísimo Mark Zuckerberg, presidente de Facebook, con la cámara de su portátil tapada con un esparadrapo.

Ser espiado con la propia webcam es una posibilidad que va más allá de timos online y de series de televisión, y del murmullo global que generó la foto en la que se ve al mismísimo Mark Zuckerberg, presidente de Facebook, con la cámara de su portátil tapada con un esparadrapo.

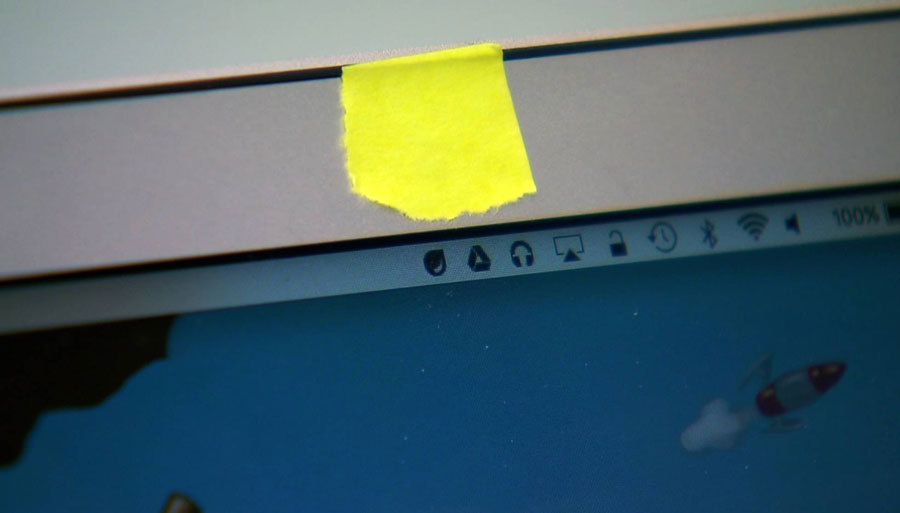

Tapar las cámaras web es una práctica cada vez más extendida, tanto en ordenadores para uso personal como en el trabajo. Y también se extiende el recelo hacia los altavoces inteligentes —como los que Amazon y Apple estrenan estos días en España—, sobre todo después de que el pasado agosto se desvelara en la conferencia mundial de hackers DEF CON un truco para convertir un altavoz Amazon Echo en un micrófono espía. En el último año los altavoces inteligentes se han convertido en el dispositivo más popular de la llamada Internet de las Cosas, una categoría tecnológica destinada a crecer un 300% durante los próximos años.

Así, la última campaña de concienciación del proyecto REIsearch de la Comisión Europea afirma que en 2025 el número de objetos conectados habrá crecido hasta llegar a 75.000 millones, incluyendo a una gran variedad de dispositivos personales como coches, marcapasos o juguetes; también a electrodomésticos, bombillas o enchufes; y a los sensores y maquinaria de infraestructuras públicas como hospitales, centrales eléctricas o redes de transporte.

Objetos inteligentes, el gran objetivo de los ‘hackers’

Para los hackers, todos esos objetos conectados son mucho más apetecibles que nuestras webcams, según afirma el prestigioso analista de ciberseguridad Mikko Hypponen: “La gente puede pensar: ¿Por qué alguien iba a querer piratear mi nevera, microondas o cafetera inteligente? La motivación normalmente no es manipular el dispositivo y espiarnos con él, sino conseguir acceso a nuestra red y contraseñas. El eslabón más débil en nuestras redes no son nuestros ordenadores ni teléfonos móviles, son nuestros objetos conectados”, explicó Hypponen en una conferencia en Dublín la pasada semana. “Si un dispositivo se describe como “inteligente”, eso significa que es vulnerable”, recuerda el experto en cada una de sus intervenciones.

Esa amenaza ya se hizo realidad cuando, hace ahora dos años, el ataque Mirai tumbó los servidores web de Amazon, Spotify, Twitter y Netflix, además de la página del New York Times. Esas y otras 150.000 webs fueron inaccesibles durante horas, porque había muchas visitas al mismo tiempo. Pero detrás de esas visitas no había personas, sino objetos conectados a Internet (televisores, neveras, cámaras de seguridad) que habían sido infectados y seguían las órdenes de un malware, que los reclutó para formar un ejército o red de robots informáticos (botnet). Fue el primer ciberataque masivo protagonizado por el Internet de las cosas.

Esa amenaza ya se hizo realidad cuando, hace ahora dos años, el ataque Mirai tumbó los servidores web de Amazon, Spotify, Twitter y Netflix, además de la página del New York Times. Esas y otras 150.000 webs fueron inaccesibles durante horas, porque había muchas visitas al mismo tiempo. Pero detrás de esas visitas no había personas, sino objetos conectados a Internet (televisores, neveras, cámaras de seguridad) que habían sido infectados y seguían las órdenes de un malware, que los reclutó para formar un ejército o red de robots informáticos (botnet). Fue el primer ciberataque masivo protagonizado por el Internet de las cosas.

El último informe de Europol sobre el crimen organizado en Internet destaca el temor de que el próximo gran ataque de este tipo pueda provocar una parálisis global de Internet. Y también señala como gran preocupación la persistente amenaza de los ransomware, los programas malignos que piden un rescate para desbloquear el sistema informático que han infectado. Uno de ellos, Wannacry, impidió en 2017 que miles y miles de personas pudieran acceder a servicios básicos como la luz eléctrica (en España) y la sanidad (en Reino Unido).

¿Cómo protegerse?

En casos como este último el Internet de las Cosas fue la víctima del ataque, y no el transmisor. Y eso pone en tela de juicio el uso de dispositivos de salud “inteligentes”, que al estar conectados a la Red pueden ser tomados como rehenes en un ataque como Wannacry, y poner así en riesgo la vida de los pacientes que dependen de su funcionamiento.

En este contexto California acaba de aprobar la primera ley sobre la seguridad de los objetos inteligentes, que impone a todos los fabricantes nuevas medidas de seguridad (y no solo de privacidad) a partir del 1 de enero de 2020.

Mientras tanto, los expertos piden a los usuarios que sean exigentes con la seguridad de los dispositivos conectados que instalan en sus hogares, que mantengan actualizado el software de todos sus equipos, que usen gestores de contraseñas y que refuercen la seguridad de sus redes domésticas. Cuatro consejos para afrontar estas amenazas a gran escala a la ciberseguridad colectiva… y también mucho más útiles que un esparadrapo en la webcam, si el objetivo es proteger la privacidad individual de unas intromisiones muy infrecuentes —fuera del mundo del espionaje y de personas como Zuckerberg, cuyos secretos valen muchos millones de dólares. Para el común de los internautas, el riesgo de tapar la webcam es tener una falsa sensación de seguridad y permanecer ajeno a las nuevas amenazas de la era del Internet de las Cosas.